我的家庭网络中主要由堡垒机jumpserver纳管绝大多数资产,资产的管理端口都限制仅限堡垒机可访问,你也可以把它看作是一个跳板机器,jumpserver面向用户侧主要开放一个web端口和一个ssh端口,根据历史爆出漏洞主要集中在web端口,且web端口经常面向家庭办公网和VPN网段开放,处于安全考虑,将web端口接入了雷池waf。

我家里使用的堡垒机是开源版本,没有图形化管理,于是乎,启用了一台轻量级的lxc,安装了kali系统,通过堡垒机连接kali的xrdp进行图形化操作,方便家庭网的运维管理,如防火墙pfsense的管理、waf的管理、私有云管平台的管理,当然也包括了访问堡垒机,这也是最重要的一个环节,当然这台kali也就成了我管理整个家庭网络名副其实的跳板机器了,得益于jumpserver的web化管理的便利,可以轻松实现嵌套图形化桌面,近期,为了更高的安全性,我借助waf限定了用户侧对jumpserver的高权账号登录,用户侧仅可登录一个低权账号,且仅能控制跳班机,运维人员要想获得更高的运维能力,得在跳板机上登录堡垒机jumpserver的高权账号来实现,避免办公网机器失陷,给堡垒机高权账号所管理的机器们带来严重风险。

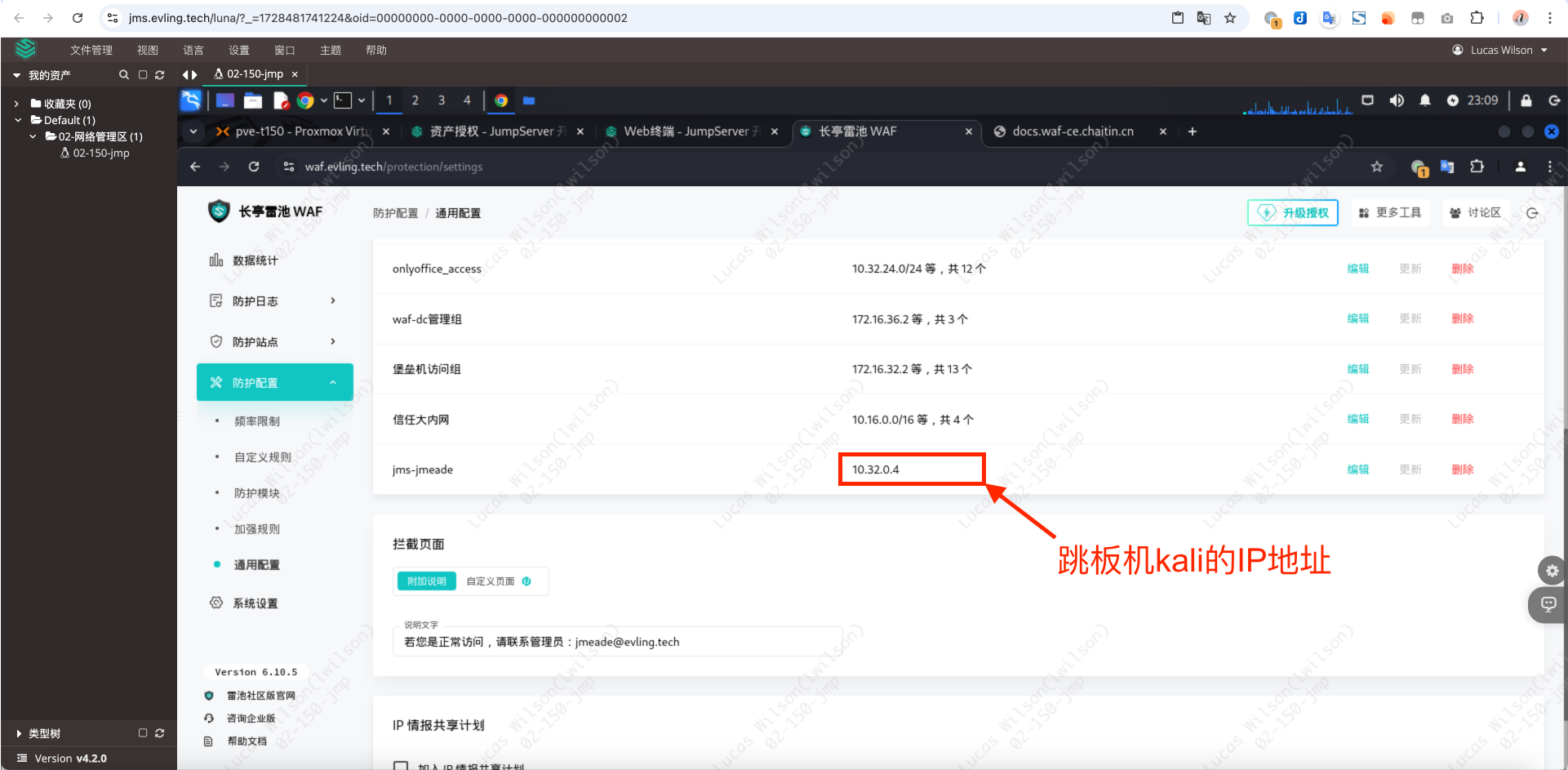

使用lwilson一个低权账号登录跳板机器02-150-jmp,找到waf防护配置下的通用配置,添加一个跳班机IP组,我这里名称为jms-jmeade。

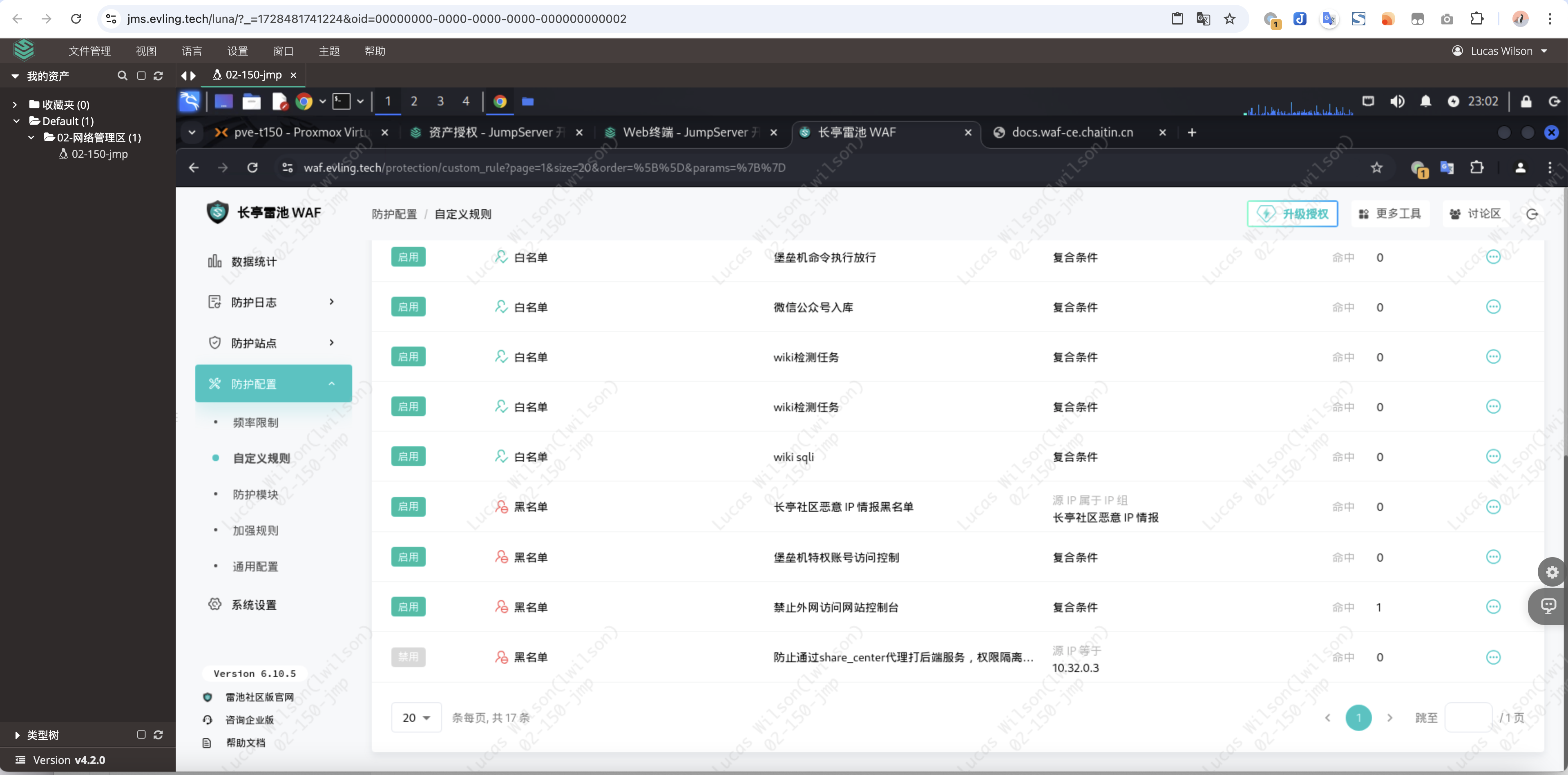

接着找到waf防护配置下的自定义规则。

添加一条名为“堡垒机特权账号访问控制”的黑名单规则,如下:

我这里有两个特权账号,一个超管admin和系统管理员jmeade。规则的意思就是,不是来自跳板IP组的机器使用特权账号admin和jmeade访问登录接口就给他拦掉。

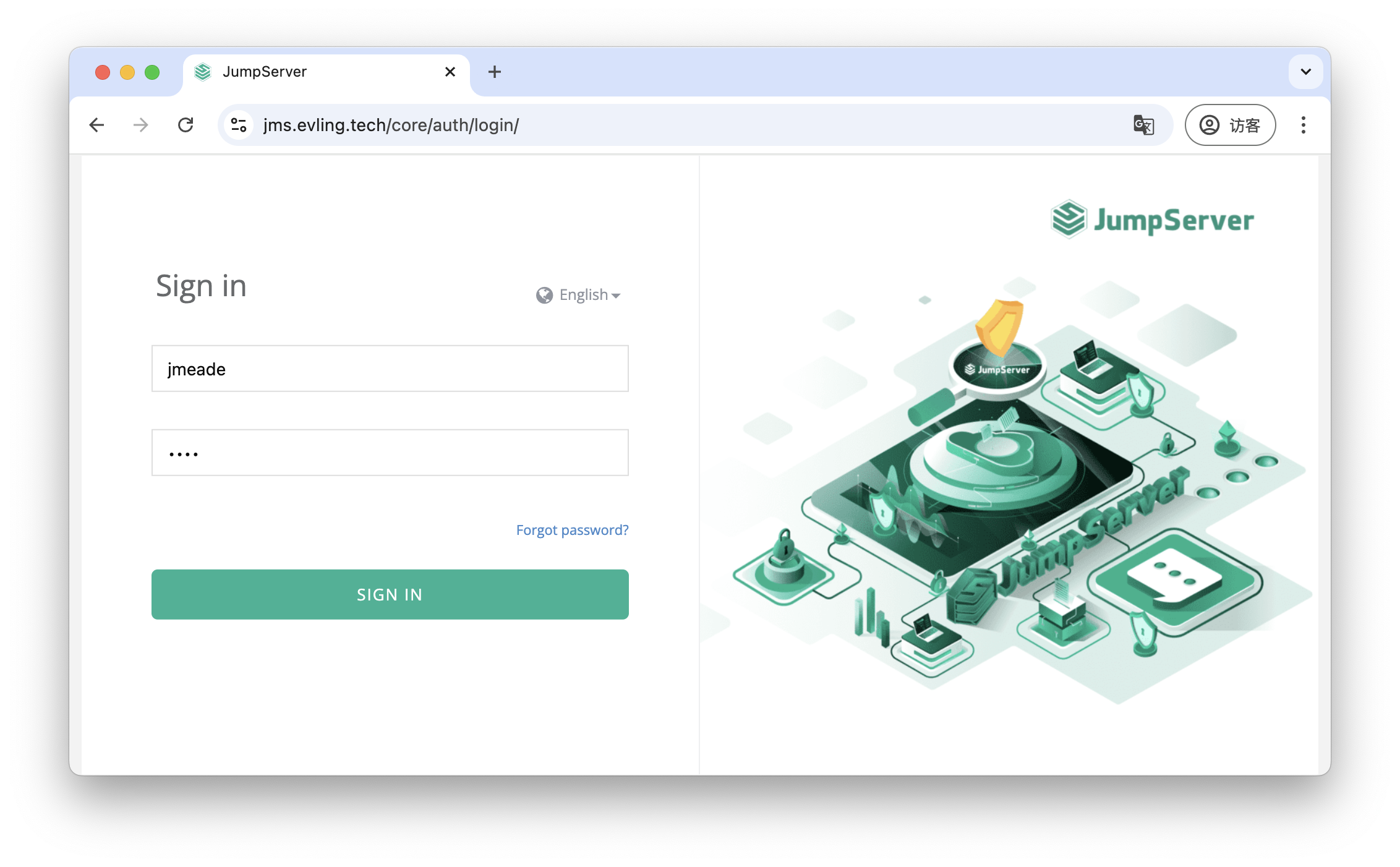

下面来看看效果,我使用我的家庭办公电脑10.32.4.2访问一下特权账号

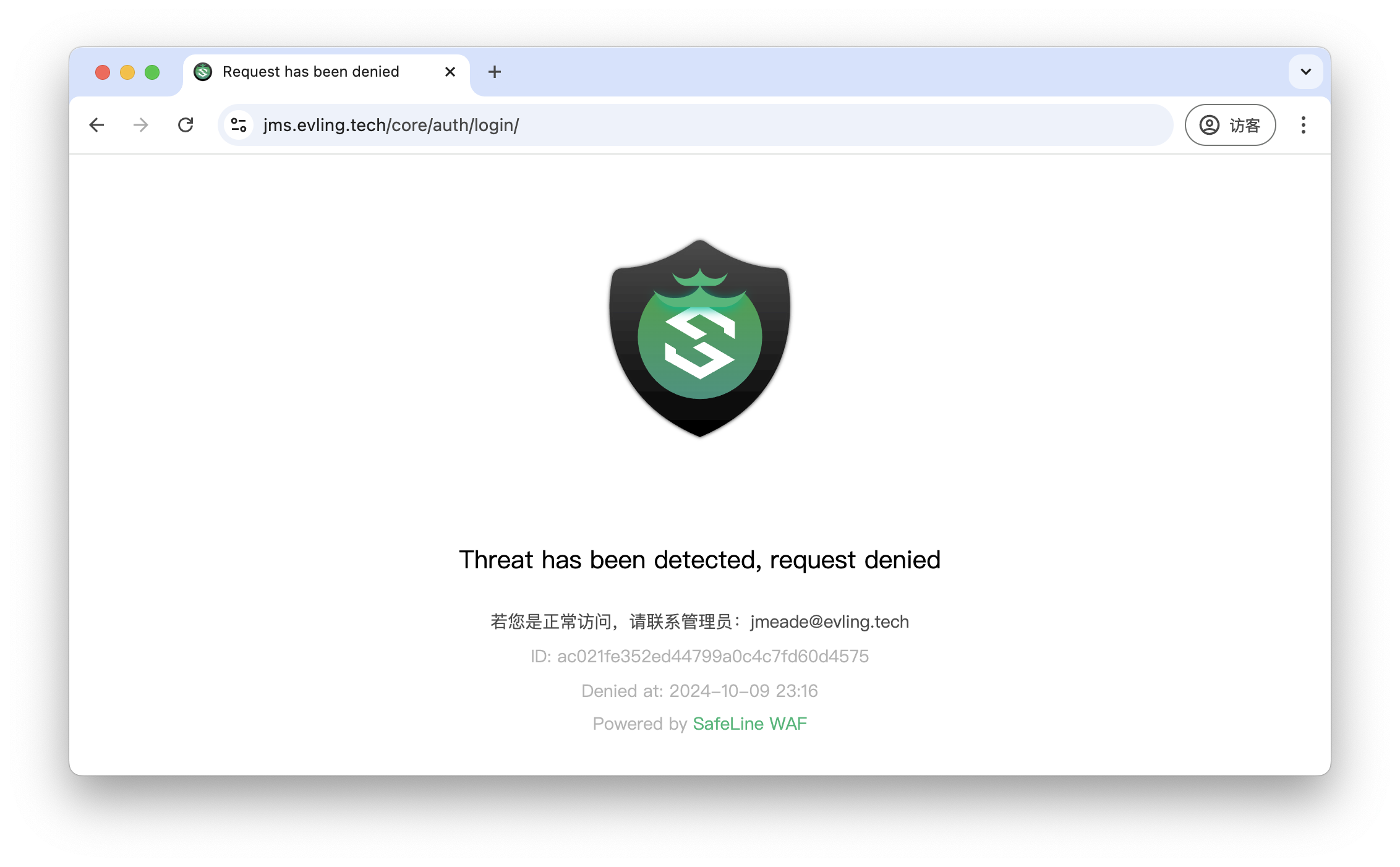

不出意外就会被残忍的拦掉了。

waf日志拦截日志里头也给出了自定义的拦截规则名称,从而完成开篇的需求.